Aproximando la ciberseguridad a los Sistemas de Control Industrial.

Descubrimiento de activos OT para su integración y convergencia en sistemas ITAM y CMDB, y detección de amenazas.

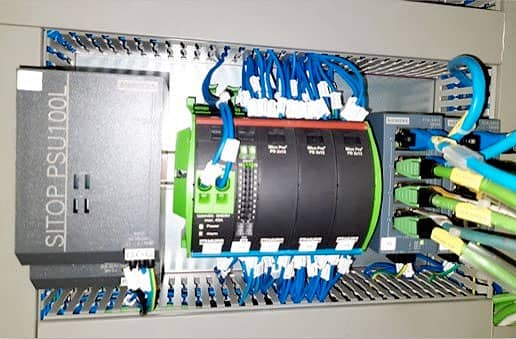

Tradicionalmente, el tráfico de datos existente en entornos ICS (Industrial Control System) suele limitarse a la red interna de las fábricas o plantas, que en ocasiones se encuentra aislada de todo aquello que no esté físicamente en la propia ubicación de la fábrica. La centralización de los equipos de control en “estaciones de control remotas”, obliga a que el tráfico de datos deba circular a través de canales que no siempre son seguros lo cual puede favorecer la aparición de nuevos vectores de ataque y convertir las redes ICS en objetivos de ciberataques. Este problema se hace evidente cuando se explotan las vulnerabilidades de los elementos OT obsoletos pudiendo causar desde fallos de operación, paradas del sistema o afectar a toda una red OT. La falta de un sistema de gestión de activos adecuado junto con una CMDB (Configuration Management Database) actualizada hace inviable una correcta gestión de los activos tanto a los propietarios además de no poder garantizar la seguridad de la red ICS. Una CMDB adecuada es por lo tanto esencial para un funcionamiento, mantenimiento y desarrollo seguros de un ICS, ya que, sin el conocimiento de los componentes de un sistema, el tiempo de reacción ante cualquier incidente imprevisto es lento.

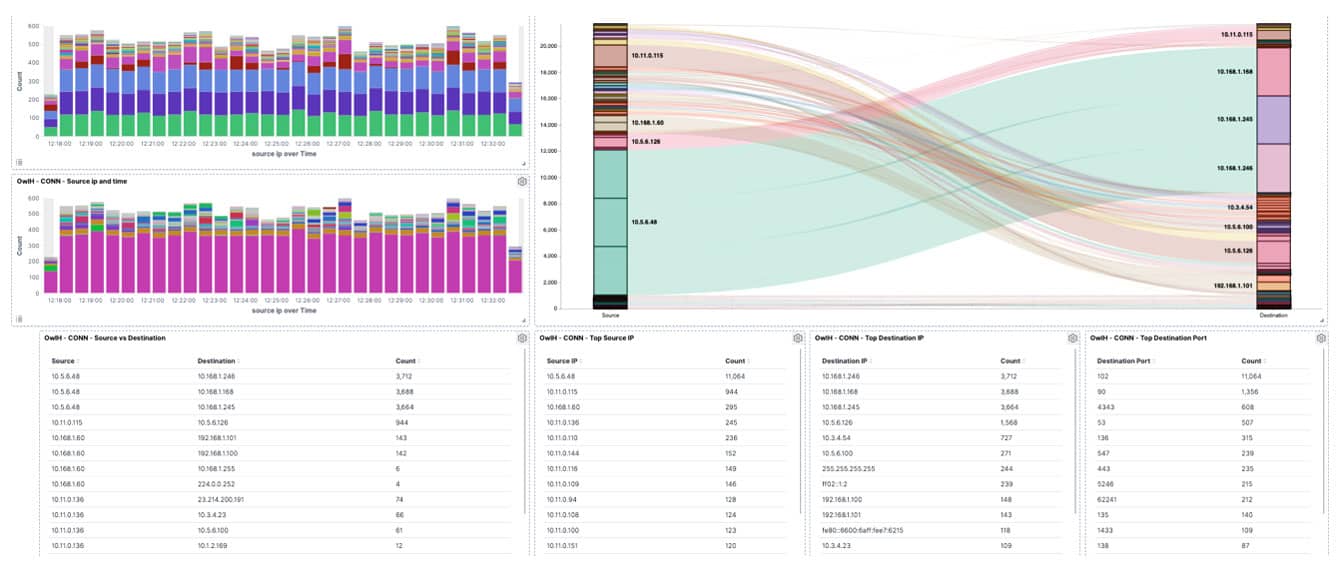

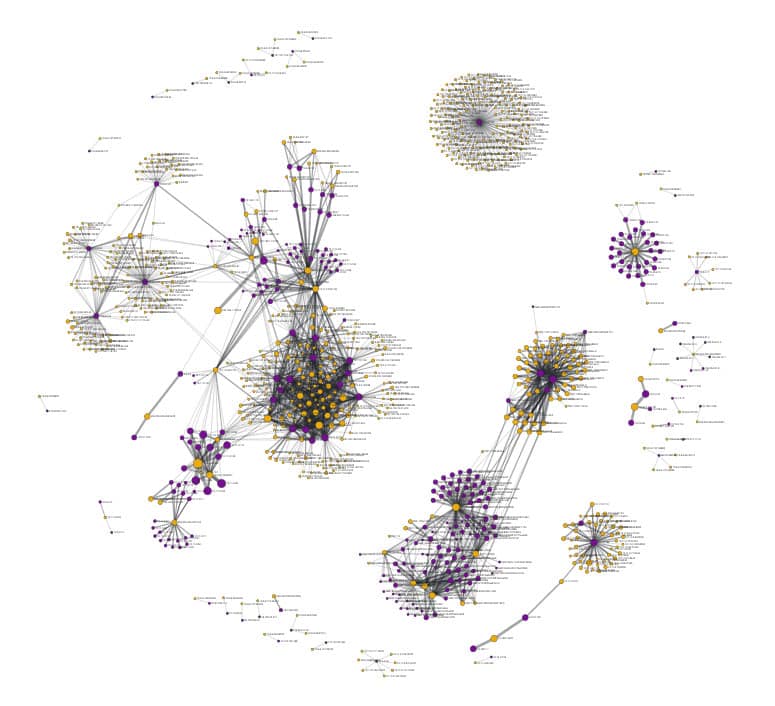

El objetivo general de COTAM es proporcionar una solución tecnológica de descubrimiento de activos OT existentes en entornos ICS para su integración y convergencia en sistemas ITAM (IT Asset Management) y CMDB (Configuration Management Database). Además, la plataforma COTAM ofrece capacidades de detección de amenazas OT de manera que toda la información sea centralizada formando una solución holística de gestión de activos de una organización. Para ello, COTAM permite llevar a cabo:

- Validación del grado de detección de los activos presentes en la red OT así como las comunicaciones existentes (“quién habla con quién”).

- Revisión de la información recopilada para cada activo detectado.

Definición detalla de la información a centralizar en el CMDB a partir de los datos de los activos detectados.